バックアップから始める情報資産の保護 ~その解は「バックアップ」「セキュリティ」、それらの「管理」を1つに統合した「サイバープロテクション」~

目次

なぜ情報資産の保護が必要なの?

企業や組織において、コンピューターシステムで運用管理しているデータは、単なるデータではなく情報資産です。データ喪失、アクセスの制限、漏えいといった事故が発生すると様々な影響が発生します。

企業データ保護の重要性とインシデントの影響

データ喪失

- データの再生成・入力(データソースがある場合)

- 顧客情報、セールス・マーケティングアセット、開発データ等、コンピューターシステムで運用管理しているデータ自体がソースで回復困難なデータの場合は、再開発、再度作成が必要

アクセス制限

- データが利用できないことによる機会損失 (※例:ECサイト(受注停止))

- データが利用できないことによるサービス中断・停止 (※SLA不履行、賠償、風評被害 等)

情報漏えい

- インシデント把握

- コンプライアンス対応 (※制裁、反則金、訴訟、信用失墜 等)

情報資産にかかわる事故のインパクト

| データ喪失 | アクセス制限 | 情報漏えい | |

|---|---|---|---|

| 情報資産の損失 | 🔥🔥🔥 | - | - |

| コンプライアンス違反 | 🔥 | 🔥 | 🔥🔥🔥 |

| 事業・収益機会の損失 | 🔥🔥 | 🔥🔥🔥 | 🔥🔥 |

| 風評被害 | 🔥 | 🔥 | 🔥🔥🔥 |

| 金銭被害 | 🔥🔥 | 🔥 | 🔥🔥🔥 |

| 事業継続のリスク | 🔥🔥 | - | 🔥🔥🔥 |

情報資産/データ管理の脅威のリスクとトレンド

企業や組織において運用管理しているデータには、顧客情報、営業秘密情報、設計・開発データ、経理情報、マニュアルや製品カタログをはじめとするセールス・マーケティングアセットから社員情報まで多岐にわたります。これらは単なるデジタル化された記録ではなく情報資産であり、それらが喪失したり、漏えい、アクセスできない時間が発生したりすると、積み上げてきた回復困難な情報資産の喪失、事業機会の損失、コンプライアンス違反によるペナルティといった金銭的被害から風評被害まで様々な問題につながり、企業においては事業継続計画にも影響を及ぼす問題です。

また、そのリスクも、従来のハードウェア故障、ヒューマンエラーによる操作ミス、台風、地震、洪水をはじめとする災害による被害から、悪意を持ったインサイダーによるデータ破壊や流出、サイバー犯罪者によるランサムウェア攻撃、マルウェア被害まで多岐にわたります。

データバックアップから始める情報資産保護

情報資産の保護の基本は、データバックアップです。バックアップは、サーバー、ストレージ、PCといったコンピューターシステムに保存されているデータを保護し、その情報資産の喪失リスクを回避する仕組みと運用です。また、一度失われてしまうと回復困難な情報資産喪失のリスクを回避するためには、適切なバックアップとそのリストアの計画と運用が必要です。データバックアップにより、万が一のデータ喪失やアクセス障害といった事故が発生した場合でも、データやコンピューターシステムの復旧が可能になり、事業の継続を可能にします。

バックアップの『3-2-1ルール』でデータを守る

コンピューターシステムとデータのバックアップを取得することはとでも重要です。しかし、それだけではすべてのリスクを回避できるわけではありません。そこで重要になるのが、バックアップの『3-2-1ルール』です。

まず、バックアップを3つ以上取得しましょう。例えば、サーバーやPCにバックアップを取得した場合、バックアップデータにはすぐに簡単にアクセスできますが、ハードウェアが故障してしまうとデータの復旧は困難になります。また、自宅やオフィスにある外付けHDDにバックアップを取得しているとコンピューターが壊れたとしてもバックアップは手元にあり安心ですが、災害等によるサイト障害が発生した場合には、コンピューターも外付けHDDも両方失うリスクがあります。その様なリスクを回避する意味でも2つ以上の異なるメディアでバックアップを管理することも重要になります。最後に、バックアップを実装するだけではなく、どこに保存するかも重要です。バックアップはローカルとオフサイトに保存します。具体的には、バックアップの1つはオフサイト(遠隔地/クラウドなど)で管理することで、不測の事態や災害といったサイト障害からもデータを保護することができます。

| 1つの事故でデータを失わないために「3つのデータコピーを作成」 | |

| 最低でも「2つの異なるメディアにバックアップ」を取る(ローカルドライブ、ファイルサーバー/NAS、テープドライブなど) | |

| 火災、地震、水害、盗難など物理的なサイト障害から保護するために、「1つのバックアップコピーをオフサイト(遠隔地/クラウドなど)に保管」 |

詳細は、こちらをご覧ください。

https://www.acronis.com/ja-jp/articles/backup-rule/

適切なバップアッププランとリカバリ

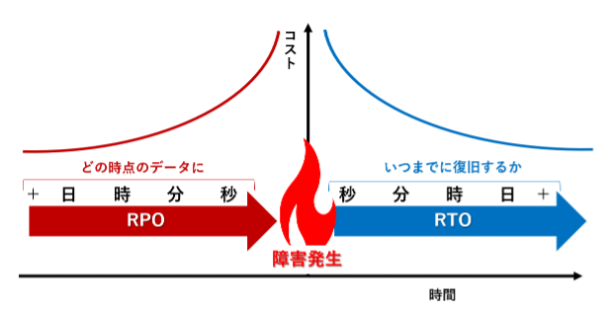

RPOとRTOのバランス

データ保護を考える上で、「バックアップの3-2-1ルール」で確実なデータ保護を行うことはとても重要です。しかし、データの種類や属性によって、RPO(Recovery Point Objective)とRTO(Recovery Time Objective)を考慮したバップアッププランも必要です。

RPO(Recovery Point Objective)

日本語訳は「目標復旧時点」 です。一般的にRPOとは、重要なイベントが発生した時点から直前のバックアップまでの間に、ビジネスに最も関連性の高い期間内に、 重大な損害が発生する前に失われる可能性のあるデータ量のことを指します。

👆POINT 直近でどの時点のデータに復旧する必要があるか?

RTO(Recovery Time Objective)

日本語訳は「目標復旧時間」です。RTOとは、アプリケーション、システム、プロセスがビジネスに大きな損害を与えることなく停止することができる時間、およびアプリケーションとそのデータの復旧にかかった時間を指します。

👆POINT データアクセスやサービスの中断にどれだけの時間が許容されるか?

障害発生の直前に保存したデータを今すぐに復旧(RPO/RTOほぼゼロで)させることがベストと思われるかもしれませんが、RPO/RTOはバックアップ頻度や復旧方法により異なり、一般的にタイトな要件はコストに比例しますので、保護対象のデータの種類や属性に合わせた設計が必要です。

詳細は、こちらをご覧ください。

https://www.acronis.com/ja-jp/blog/posts/rto-rpo/

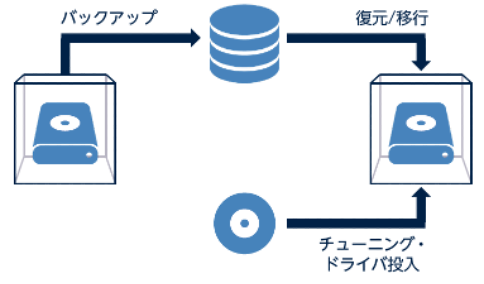

バックアップの取得単位

ファイルバックアップ

任意のファイルやフォルダに保存されているすべてのファイルを保存

- バックアップが必要な任意のファイルや重要な情報が保存されているフォルダをバックアップしデータを保護

- 任意のファイル、フォルダ単位で復旧可能

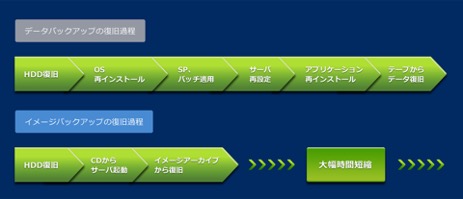

イメージバックアップ

コンピューターシステム全体(OS、アプリケーション、データ含む)や記憶装置(HDD/SSD)等の、全体または任意のボリュームすべてを保存

- 簡単、シンプルですべてのデータを保護

- ハードウェア故障やリプレースの場合でもイメージデータでシステム復旧

👆さらにアクロニスなら!

- Universal Restore機能を備え、異なるメーカーや仕様のハードウェアにベアメタルリカバリが可能

- イメージファイルから、任意のファイル単位で復旧可能

- P2P, P2V, V2Vをはじめ、多彩なリカバリオプションに対応

バックアップの取得方法

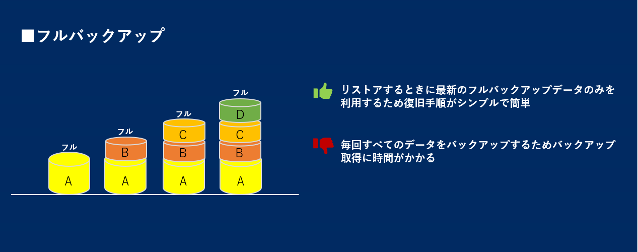

フルバックアップ

バックアップ取得毎に、対象データをすべてバックアップ

- 簡単、シンプルなバックアップとリカバリプロセス

- 時間の経過に比例しバックアップデータ量が多くなるとともに時間がかかる (※極端な場合バックアップから次のバックアップまでの間にバックアップが完了しない)

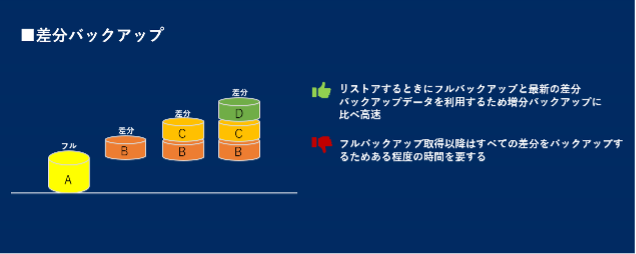

差分バックアップ

フルバックアップを取得し、その時点から更新されたデータ「差分データ」をバックアップのたびに取得

- 「差分データ」のみのバックアップのためデータ量も比較的少なくバックアップの所要時間が短い

- データリカバリ時に、直近のフルバックアップデータと差分データの組み合わせでリカバリするため、差分バックアップのみでは完全なデータ復旧が出来ない

- フルバックアップに比べリカバリプロセスが複雑

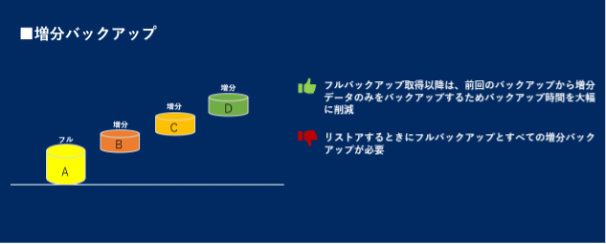

増分バックアップ

フルバックアップを取得し、次回バックアップ以降は、その変更データのみをバックアップのたびに取得

- バップアップのたびに「変更されたデータ」のみのバックアップのため、バックアップデータ量は少なくバックアップ所要時間は短い

- データリカバリのために、すべての増分バックアップデータセットが必要 (※途中増分バックアップの取得が失敗している場合、それ以降のデータ復旧が出来ない)

- リカバリプロセスが複雑

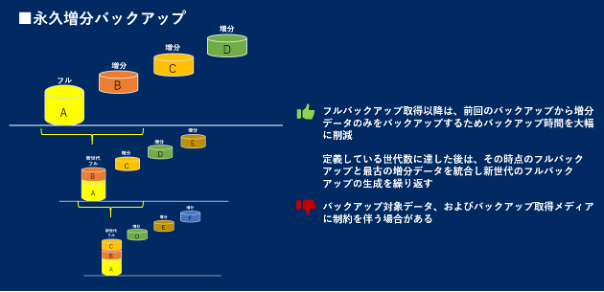

永久増分バックアップ

フルバックアップを取得し、次回バックアップ以降は、その変更データのみをバックアップのたびに取得。バックアッププランで定義したバックアップの世代数に達した時点で、最も古い世代の増分データとフルバックアップを統合し新世代(最新)のフルバックアップデータを生成

- バップアップのたびに「変更されたデータ」のみのバックアップのため、バックデータ量は少なくバックアップ所要時間は短い

- 既定のバックアップ世代を取得するたびに新世代(最新)のフルバックアップデータを生成するため、リカバリプロセスステップがシンプル

- 差分バックアップと増分バックアップ両方のメリットがある

さくらのクラウドが提供する「Acronis Cyber Protect Cloud」によるバックアップ

さまざまな環境を保護するバックアップサービス

Acronis Cyber Protect Cloudは、さくらのクラウドサービスでご利用いただけます。

バックアップサーバーを構築することなく利用できるAcronis Hostedプランと、お客様が管理するサーバーにバックアップするVM(ワークロード)プラン・Server(ワークロード)プランから選べます。管理コンソールで複数のバックアップの世代管理などが行えます。

構成例

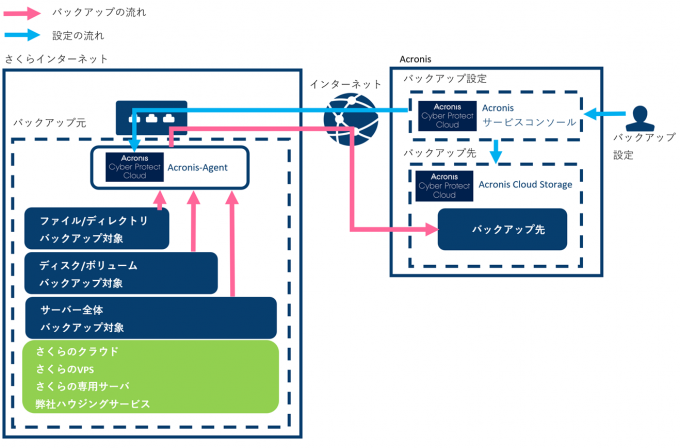

Acronis Hostedプランの例

簡単にクラウドバックアップ環境を準備したい場合

- バックアップ元サーバーにエージェントを導入し設定するとクラウドバックアップ可能(バックアップ先準備不要)

- バックアップ元の台数制限なし

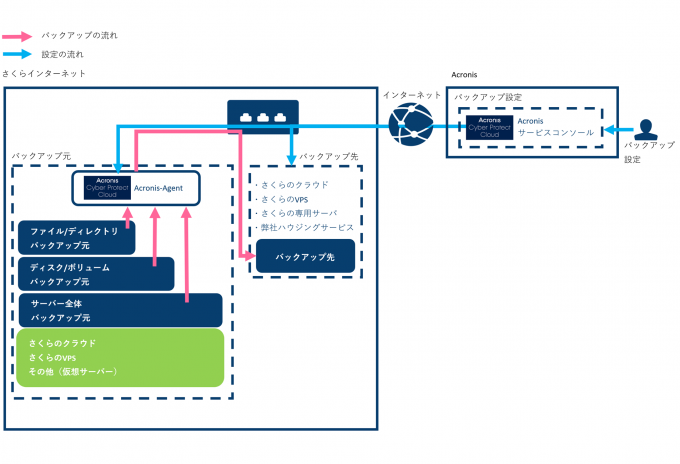

VM(ワークロード)プランの例

仮想サーバーのバックアップ時に、お客様がバックアップ先やバックアップ容量をコントロールする場合

- さくらのクラウド、さくらのVPS、その他(仮想サーバー)のバックアップに対応

- 利用者の要望に沿った任意のサーバーにバックアップデータを保存

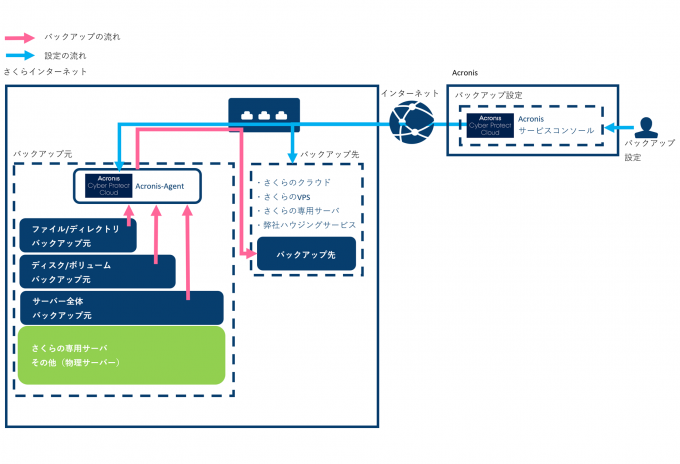

サーバー(ワークロード)プランの例

物理サーバーのバックアップ時に、お客様がバックアップ先やバックアップ容量をコントロールする場合

- さくらの専用サーバ、その他(物理サーバー)のバックアップに対応

- 利用者の要望に沿った任意のサーバーに保存可能

詳細は、こちらをご覧ください。

https://case.sakura.ad.jp/format/784/

アクロニスのサイバープロテクション

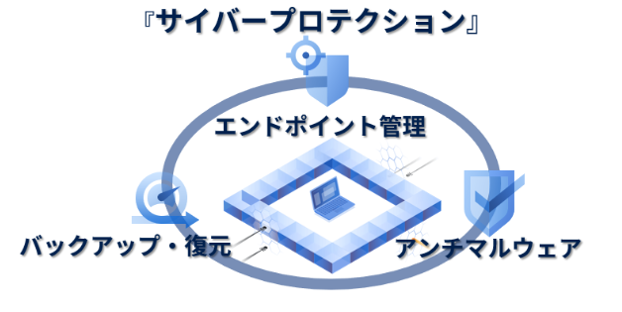

「サイバープロテクション」それは、アクロニスの提唱する「従来のバックアップ」、「セキュリティ」、それらの「運用管理」を統合したオールインワンソリューションとその取り組みです。

情報資産/データ管理の脅威は、ハードウェア故障、ヒューマンエラーから、悪意を持ったインサイダーによるデータ破壊や流出、ランサムウェア攻撃、マルウェア被害、さらには近年多発している台風、地震、洪水をはじめとする天災まで多様化しています。従来のバックアップだけでは、情報資産は十分ではなくなりつつあります。そこでイメージバックアップのリーディングカンパニー・アクロニスが提供するのが、サイバープロテクションソリューション 「Acronis Cyber Protect」です。

詳細は、こちらをご覧ください。

https://www.acronis.com/ja-jp/products/cloud/cyber-protect/